Du möchtest deine WordPress Firewall einrichten und deine Website mit echtem Schutz absichern? Dann bist du hier genau richtig.

In dieser Anleitung zeige ich dir Schritt für Schritt, wie du NinjaFirewall einrichten und optimal konfigurieren kannst, damit Angreifer keine Chance haben.

NinjaFirewall ist aus meiner Erfahrung die beste kostenlose Web Application Firewall für WordPress.

Der entscheidende Vorteil beim Einrichten: Das Plugin lädt vor WordPress und kann Angriffe abwehren, bevor sie überhaupt deine Website erreichen.

In dieser Anleitung zeige ich dir alle Schritte zum Einrichten von NinjaFirewall. Von der Installation bis zur optimalen Konfiguration. Nach etwa 15-20 Minuten hast du eine professionell eingerichtete Firewall, die deine Website zuverlässig schützt.

Die Kurzübersicht für Zeitsparer:

- NinjaFirewall lädt VOR WordPress: Angriffe werden abgewehrt, bevor WordPress überhaupt startet, was Performance und Sicherheit verbessert.

- DSGVO-konform konfigurierbar: IP-Anonymisierung ist in den Einstellungen aktivierbar.

- Ressourcenschonender als Wordfence: kein aufgeblähtes Plugin mit unzähligen Funktionen, sondern fokussiert auf das Wesentliche.

- Kostenlose Version reicht aus: Für die meisten Websites bietet die Free-Version ausreichend Schutz.

- Kein eingebauter Malware-Scanner: Nutze zusätzlich NinjaScanner für die Malware-Erkennung.

- Automatische Security Updates: Die Firewall-Regeln werden automatisch aktualisiert.

- Echtzeit-Dateiüberwachung möglich: File Guard überwacht Änderungen an kritischen Dateien.

Was ist NinjaFirewall und warum empfehle ich das Plugins?

NinjaFirewall ist eine Web Application Firewall (WAF) für WordPress. Aber was bedeutet das genau?

Eine WAF ist wie eine Security, die vor deiner Website steht und jeden Besucher prüft, bevor er reingelassen wird. Verdächtige Anfragen werden abgeblockt, legitime Besucher durchgelassen.

Der entscheidende Vorteil von NinjaFirewall gegenüber anderen Sicherheitsplugins: Es lädt vor WordPress.

Viele andere Sicherheitsplugins werden erst geladen, nachdem WordPress bereits gestartet ist. Das bedeutet, dass ein Angreifer theoretisch schon Code ausführen könnte, bevor das Sicherheitsplugin überhaupt aktiv wird.

NinjaFirewall umgeht dieses Problem, indem es sich als PHP-Prepend-Datei einklinkt und jede Anfrage filtert, noch bevor WordPress überhaupt weiß, dass jemand anklopft.

Dieses Architektur-Prinzip hat noch einen weiteren Vorteil: Performance.

Da NinjaFirewall nicht das gesamte WordPress laden muss, um einen Angriff zu erkennen und abzuwehren, spart es Ressourcen. Gerade bei Brute-Force-Attacken, bei denen hunderte Login-Versuche pro Minute stattfinden, macht das einen erheblichen Unterschied.

Kostenlose vs. Pro-Version

Ich konzentriere mich in dieser Anleitung auf die kostenlose Version von NinjaFirewall. Diese bietet bereits umfassenden Schutz und reicht für die allermeisten Websites völlig aus.

Die Pro-Version bietet zusätzliche Features wie Web-Filter, IP-Reputationsdatenbank und erweiterten Support, aber das brauchst du in der Regel nicht.

NinjaFirewall vs. Wordfence im Vergleich

Da Wordfence das bekannteste WordPress-Sicherheitsplugin ist, hier ein direkter Vergleich:

| Kriterium | NinjaFirewall | Wordfence |

|---|---|---|

| Ladezeit | Lädt VOR WordPress | Lädt MIT WordPress |

| Ressourcenverbrauch | Sehr gering | Höher (komplettes Plugin) |

| Fokus | Reine Firewall | All-in-One-Lösung |

| Malware-Scanner | Nein (NinjaScanner separat) | Ja, integriert |

| Komplexität | Übersichtlich | Viele Optionen |

| Kostenlose Version | Vollständiger WAF-Schutz | Eingeschränkter Echtzeit-Schutz |

| Performance bei Angriffen | Blockt vor WordPress-Load | WordPress muss laden |

💡 Meine Empfehlung: Wenn du eine schlanke, fokussierte WordPress Firewall einrichten möchtest, ist NinjaFirewall die bessere Wahl. Wordfence ist besser, wenn du ein All-in-One-Paket bevorzugst und die höhere Ressourcenlast akzeptierst.

Zusammengefasst, was NinjaFirewall besonders macht:

- Kostenlose Version bietet vollständigen WAF-Schutz

- Lädt vor WordPress als PHP-Prepend-Datei

- Filtert Anfragen bevor WordPress startet

- Ressourcenschonender und performanter als andere Plugins

- Fokussiert auf Firewall-Funktionen statt Bloatware

NinjaFirewall installieren und aktivieren

Die Installation von NinjaFirewall ist recht unkompliziert, aber da es doch einige Schritte sind, führe ich dich Schritt-für-Schritt durch die korrekte Einrichtung:

Schritt 1: Plugin installieren

Gehe in deinem WordPress-Dashboard zu Plugins → Installieren und suche nach „NinjaFirewall“. Installiere das Plugin „NinjaFirewall (WP Edition)“ von NinTechNet und aktiviere es anschließend.

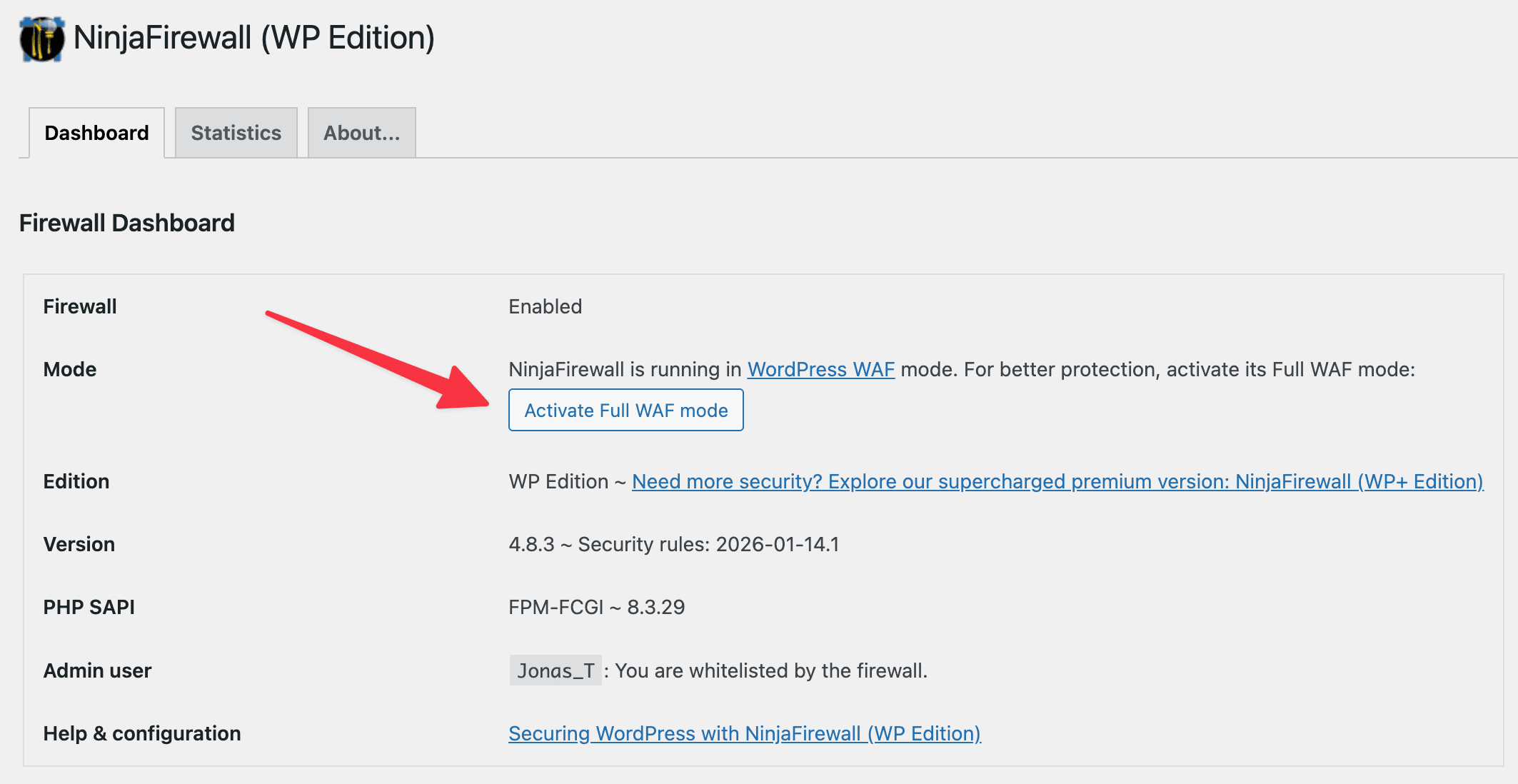

Schritt 2: Full WAF Modus aktivieren

Nach der Aktivierung wirst du zur Einrichtungsseite weitergeleitet. Falls nicht, klicke im WordPress Menü auf „NinjaFirewall“.

Hier kommt der wichtigste Schritt: Die Auswahl des Modus. NinjaFirewall bietet zwei Modi an:

- WordPress WAF: Das Plugin lädt wie ein normales WordPress-Plugin

- Full WAF: Das Plugin lädt vor WordPress (empfohlen!)

Ich empfehle dir dringend den Full WAF Modus. Nur so profitierst du von dem Architektur-Vorteil, den ich oben beschrieben habe. Der Full WAF Modus erfordert eine kleine Änderung an deiner PHP-Konfiguration, aber NinjaFirewall erledigt das automatisch für dich.

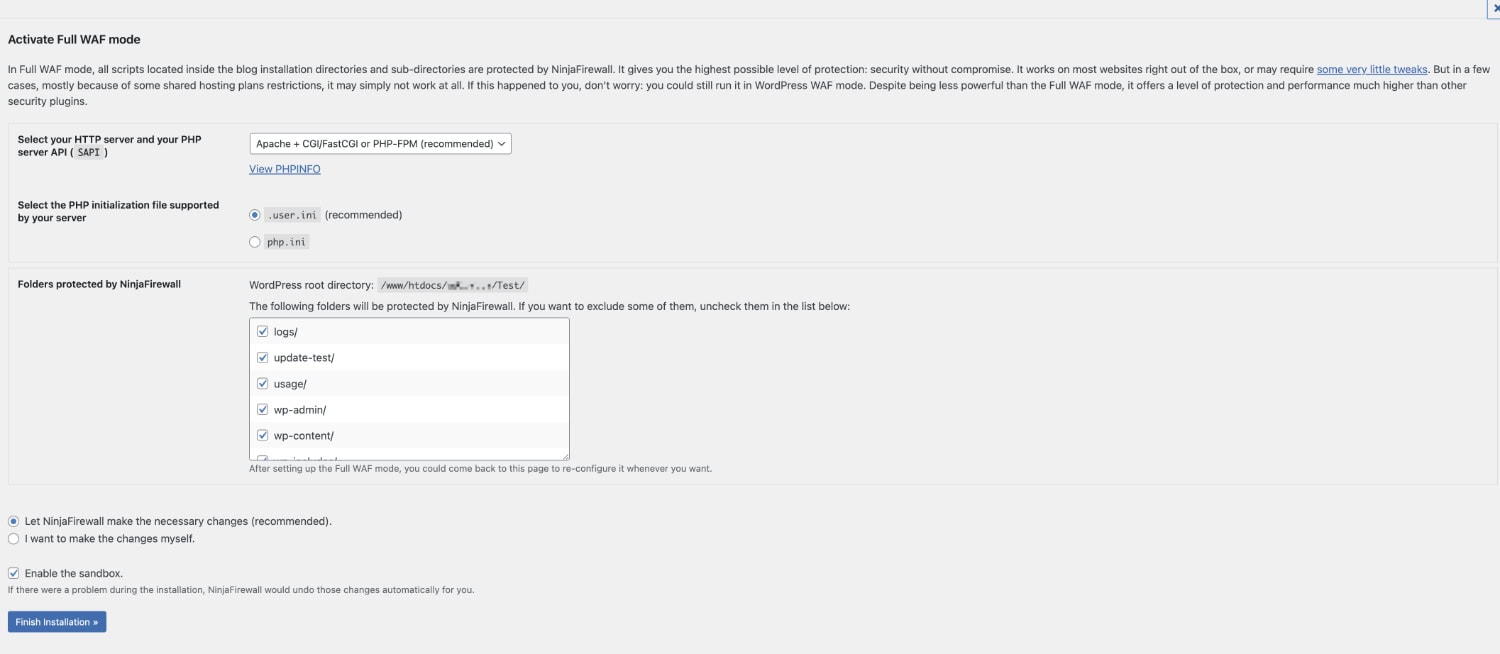

Klicke auf Full WAF und folge den Anweisungen. In den meisten Fällen erkennt NinjaFirewall automatisch, welche Methode für deinen Server geeignet ist. Bei den meisten Hostern funktioniert die .user.ini-Methode problemlos.

Lass alle Einstellungen im jetzt erscheinenden PopUp einfach so stehen, wie sie sind:

Die Installation zusammengefasst:

- Plugin über WordPress installieren und aktivieren

- Full WAF Modus wählen für maximalen Schutz

- Keine Einstellungen notwendig, einfach bestätigen

Firewall Optionen konfigurieren

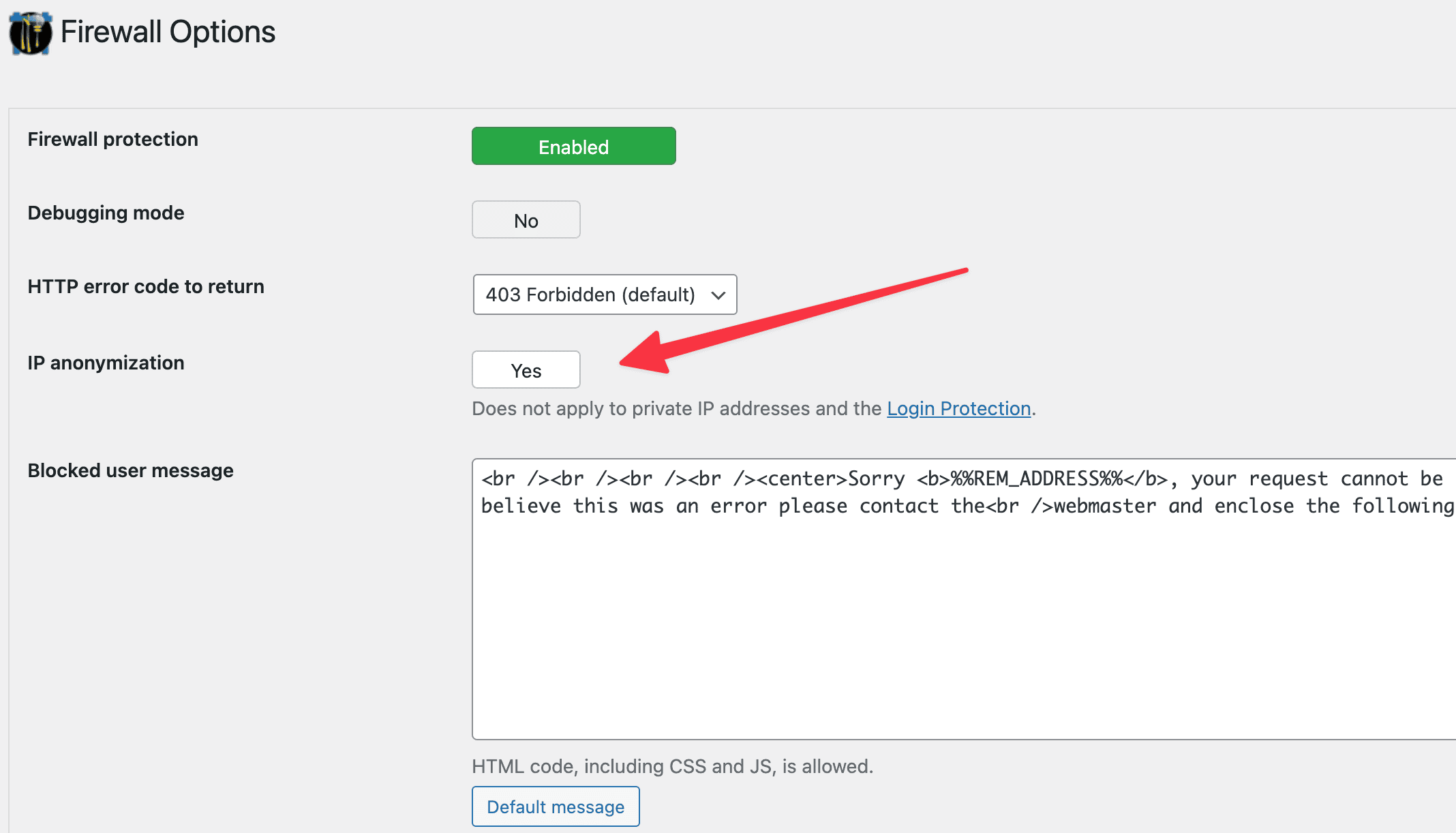

Jetzt geht es an die grundlegenden Einstellungen. Navigiere zu NinjaFirewall → Firewall Options im WordPress-Menü.

IP-Anonymisierung bei der Einrichtung aktivieren (DSGVO!)

Wichtiger Einrichtungsschritt für uns in Deutschland und der EU:

Aktiviere direkt bei der Ersteinrichtung die IP-Anonymisierung. Du findest die Option „IP anonymization“ in den Firewall Options. Aktiviere diese Funktion, um NinjaFirewall DSGVO-konform einzurichten:

Die Einstellung ersetzt die letzten Stellen der IP-Adressen durch Nullen (aus 192.168.1.234 wird 192.168.1.0). Du erkennst damit immer noch Angriffsmuster, speicherst aber keine personenbezogenen Daten deiner Besucher.

Wichtige Optionen im Überblick

In den Firewall Options findest du weitere Einstellungen:

Debugging mode: Wenn du Fehler beheben möchtest oder mehr Details benötigst, aktiviere den Debugging mode.

HTTP error code: Ich empfehle 403 Forbidden als Standard. Diese Fehlermeldung sagt dem Angreifer klar, dass der Zugriff verweigert wurde.

Blocked user message: Hier kannst du die Nachricht anpassen, die blockierte Besucher sehen. Die Standardnachricht ist in Ordnung, du kannst sie aber auch auf Deutsch anpassen oder dir hier meine Übersetzung schnappen und einfügen:

<br /><br /><br /><br /><center>Entschuldigung <b>%%REM_ADDRESS%%</b>, Ihre Anfrage konnte nicht

verarbeitet werden.<br />Aus Sicherheitsgründen wurde sie blockiert und protokolliert.<br /><br

/>%%NINJA_LOGO%%<br /><br />Wenn Sie glauben, dass es sich um einen Fehler handelt, kontaktieren Sie

bitte den<br />Webmaster und geben Sie die folgende Vorgangs-ID an: <br /><br />[

<b>#%%NUM_INCIDENT%%</b> ]</center> Export/Import der Konfiguration

Ein praktisches Feature: Du kannst deine komplette NinjaFirewall-Konfiguration exportieren und auf anderen Websites importieren. Das ist besonders nützlich, wenn du mehrere WordPress-Websites betreibst und überall die gleichen Einstellungen verwenden möchtest.

Du findest diese Funktion unter NinjaFirewall → Firewall Options → Export/Import Configuration.

IP-Anonymisierung für DSGVO aktivieren

- IP-Anonymisierung für DSGVO aktivieren

- HTTP Error Code auf 403 Forbidden belassen

- Debugging-Modus anfangs aktiviert lassen

- Konfiguration kann exportiert und auf anderen Sites importiert werden

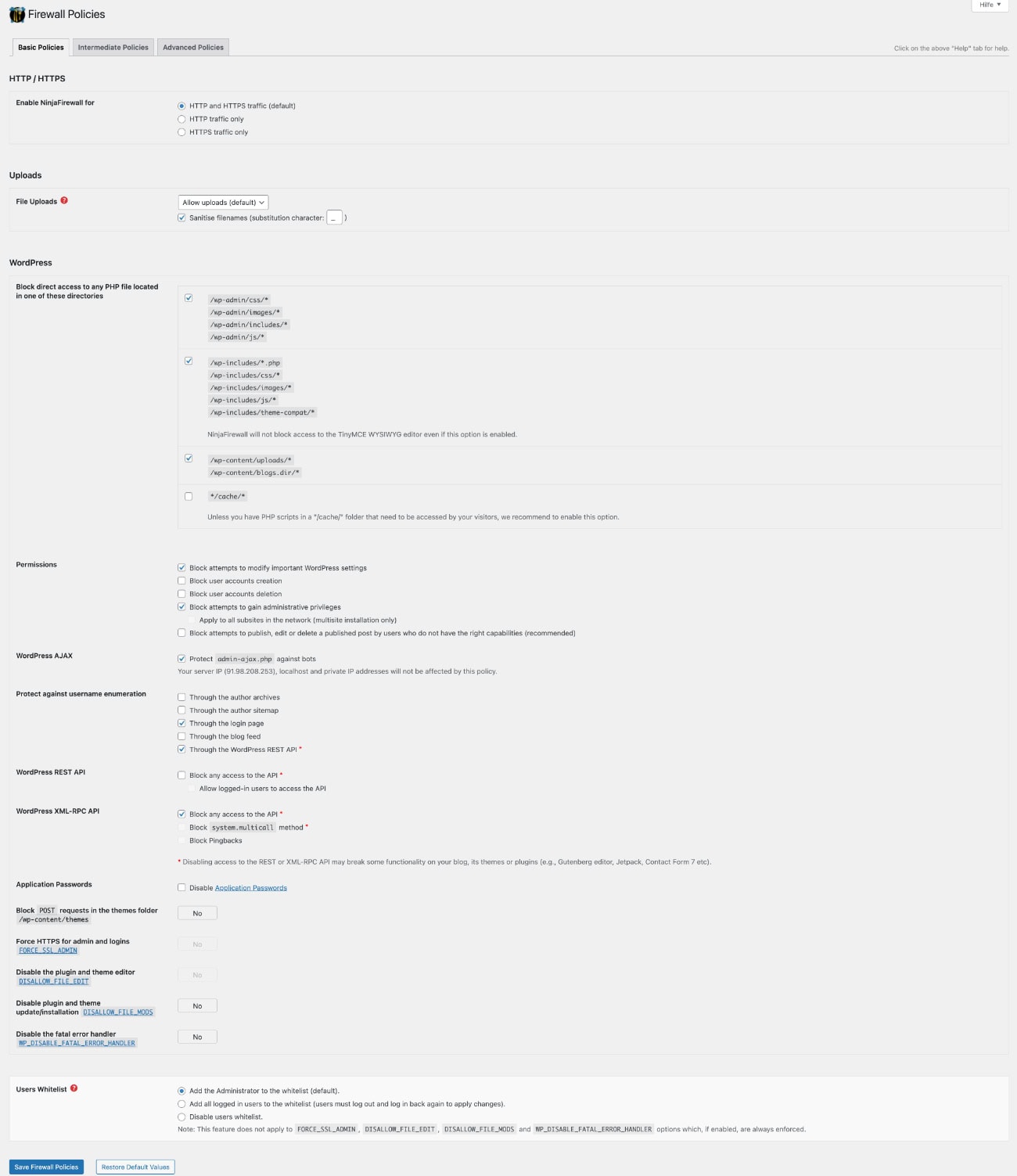

Firewall Policies optimal einstellen

Die Firewall Policies sind das Herzstück von NinjaFirewall. Hier legst du fest, welche Arten von Anfragen geprüft und wie sie behandelt werden sollen.

Es gibt eine Menge Einstellungen, vor allem für fortgeschrittene Nutzer.

Wenn du nicht genau weißt, was etwas bedeutet, lasse die Finger davon. Grundsätzlich ist NinjaFirewall von Haus aus ganz gut eingestellt und du kannst diese Einstellungen übernehmen.

Hier sind ein paar Erklärungen und meine Empfehlung zu wichtigen Einstellungen.

Gehe zu NinjaFirewall → Firewall Policies.

Basic Policies

HTTP / HTTPS: Beide sollten aktiviert sein, damit sowohl verschlüsselte als auch unverschlüsselte Verbindungen geprüft werden.

File Uploads: Aktiviere die Prüfung von Datei-Uploads. NinjaFirewall scannt hochgeladene Dateien auf verdächtige Inhalte.

Sanitise filenames: Diese Option entfernt potenziell gefährliche Zeichen aus Dateinamen. Ich empfehle, sie zu aktivieren.

Block direct access to any PHP file located in one of these directories: Aktivieren für alle Ordner außer */cache/*. Dies verhindert, dass PHP-Dateien in Upload-Ordnern direkt aufgerufen werden können, eine häufige Angriffsmethode.

Block attempts to modify important WordPress settings: Aktivieren.

Block attempts to gain administrative privileges: Aktivieren.

WordPress XML-RPC API: Block any access to the API aktivieren.

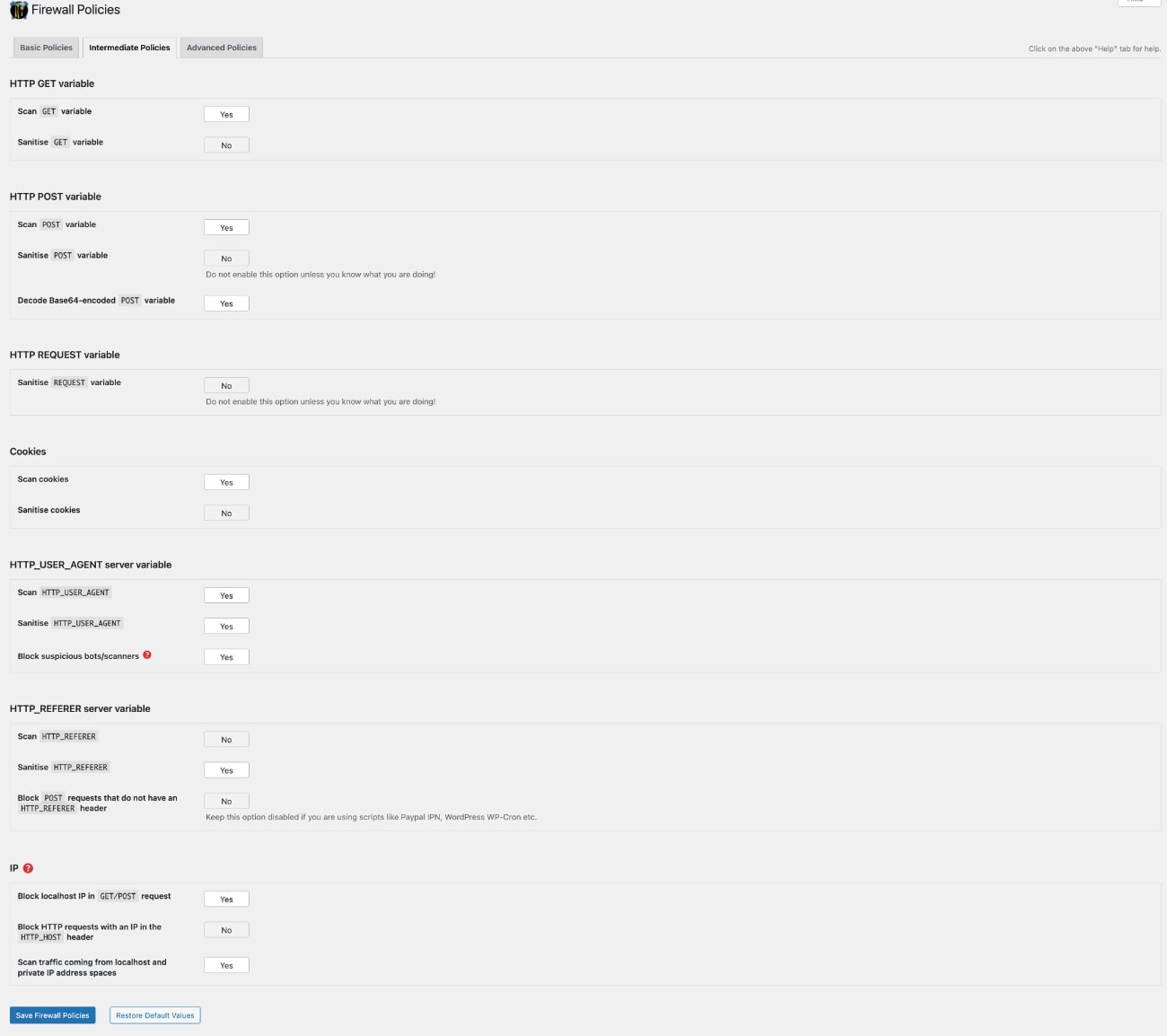

Intermediate Policies

Scan GET requests: Aktivieren. Auch über GET-Parameter können Angriffe wie SQL-Injections erfolgen.

Scan POST requests: Unbedingt aktivieren. POST-Requests sind die häufigste Methode, um schädlichen Code einzuschleusen.

Decode Base64-encoded POST variable: Aktivieren. Angreifer verschlüsseln ihren Schadcode häufig mit Base64, um Firewalls zu umgehen. Mit dieser Option erkennt NinjaFirewall auch verschleierten Code.

Scan COOKIES: Aktivieren. Manipulierte Cookies können für Angriffe genutzt werden.

Scan HTTP_USER_AGENT: Aktivieren. Bots und Angreifer nutzen oft verdächtige User-Agent-Strings.

Content Security Policy (CSP) Header

NinjaFirewall kann auch HTTP-Security-Header wie die Content Security Policy setzen. Diese findest du unter NinjaFirewall → Firewall Policies →Advanced Policies → HTTP response headers.

CSP-Header sind ein fortgeschrittenes Thema und können bei falscher Konfiguration Teile deiner Website blockieren. Ich empfehle dir, diese Option erst zu aktivieren, wenn du dich mit CSP auskennst, oder sie für den Anfang zu überspringen.

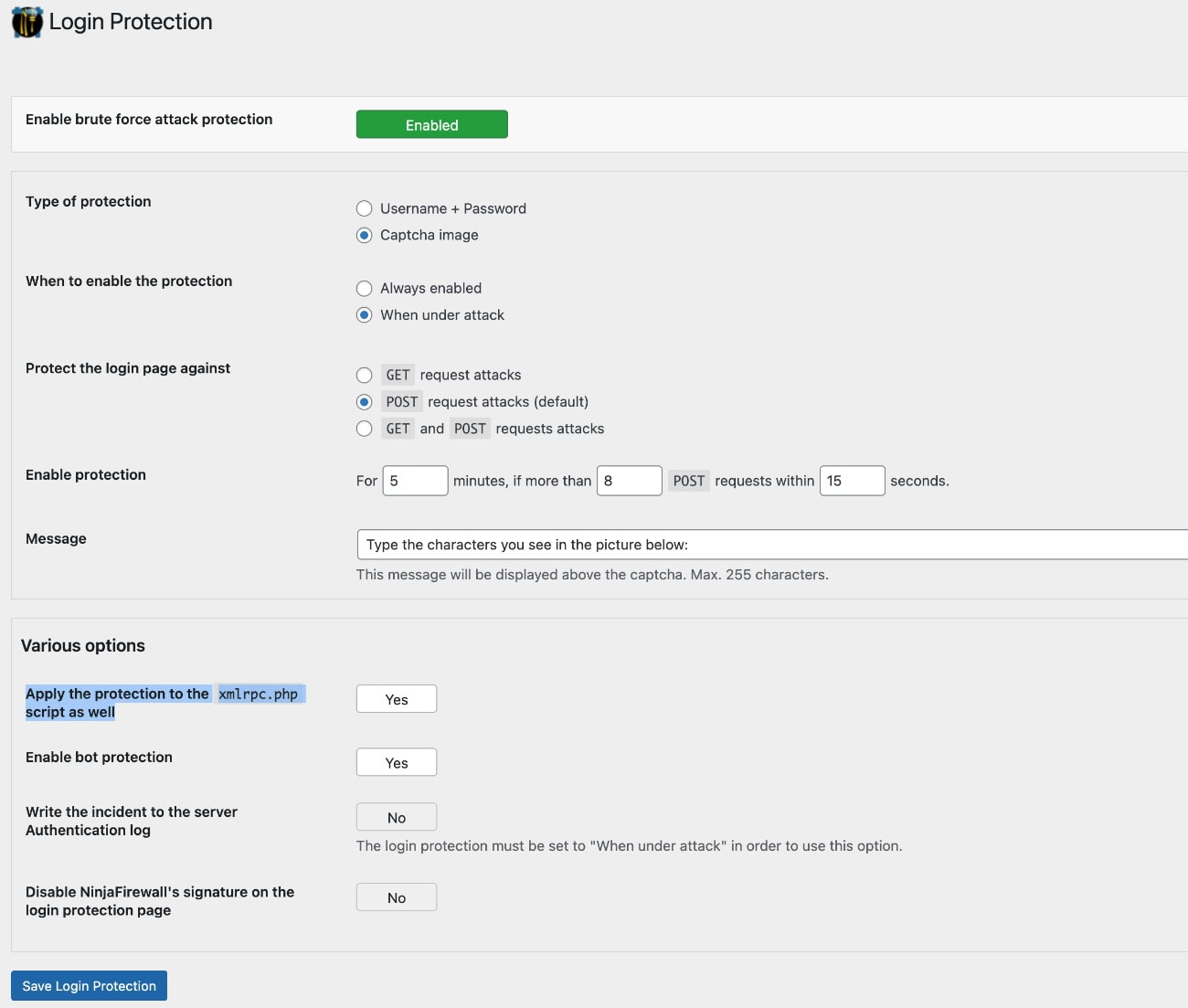

Login-Schutz einrichten

Der Login-Bereich ist das beliebteste Ziel von Angreifern. Brute-Force-Attacken, bei denen tausende Passwort-Kombinationen ausprobiert werden, sind an der Tagesordnung. NinjaFirewall bietet effektiven Schutz dagegen.

Brute-Force-Schutz konfigurieren

Navigiere zu NinjaFirewall → Login Protection. Hier findest du die Einstellungen für den Brute-Force-Schutz.

Enable brute force attack protection: Aktivieren.

When to enable the protection: When under attack aktivieren. So musst du nicht bei jedem Login ein Captcha beantworten.

Enable protection: Ich empfehle 5 Versuche, wenn mehr als 8 Post requests innerhalb von 15 Sekunden entstehen. Das gibt legitimen Nutzern genug Spielraum, wenn sie sich mal vertippen, blockiert aber automatisierte Angriffe schnell.

Apply the protection to the xmlrpc.php script as well: Aktivieren, außer du nutzt Apps bzw. Plugins, welche XML-RPC benötigen (wie die WordPress-App oder Jetpack).

Enable bot protection: Aktivieren.

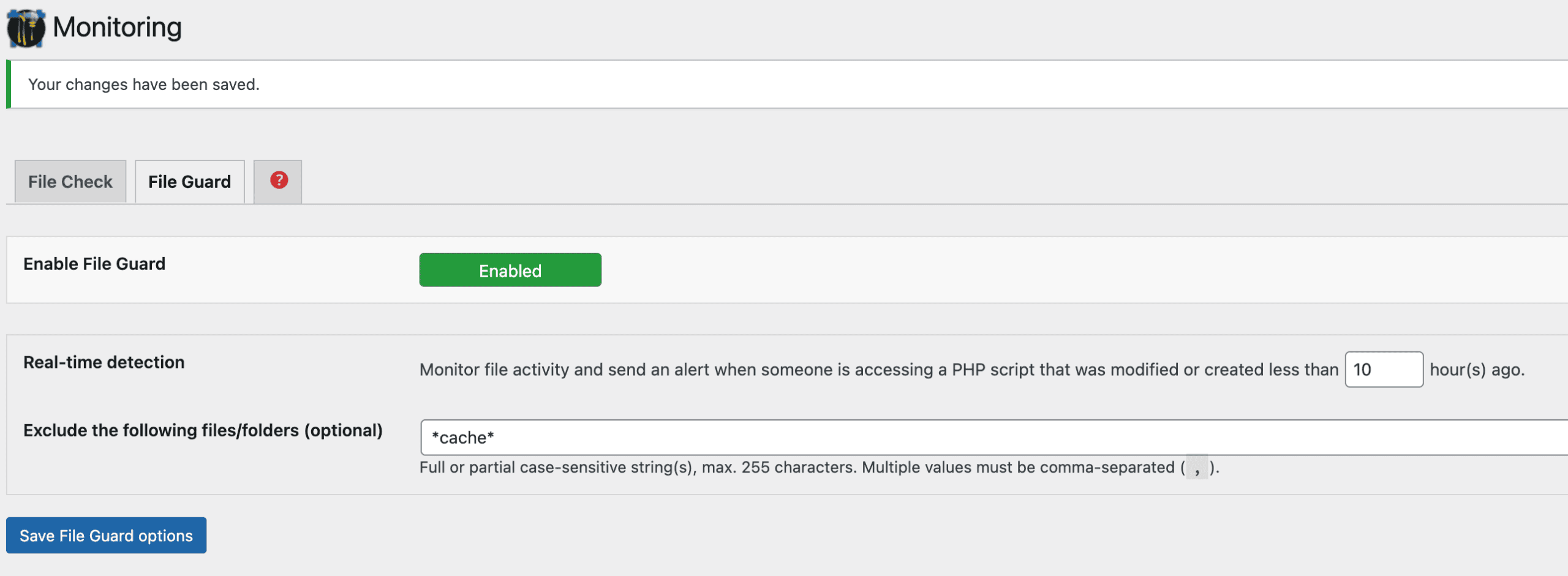

File Guard & Monitoring bei NinjaFirewall einrichten

Der File Guard ist ein wichtiger Teil der NinjaFirewall-Einrichtung. Mit dieser Funktion richtest du eine Echtzeit-Überwachung für deine WordPress-Dateien ein. So bekommst du mit, wenn deine Dateien geändert werden, und kannst feststellen, wenn das ohne deine Zustimmung passiert ist.

- Enable File Guard: Enabled.

- Real-time detection: Lasse das auf 10 Stunden stehen.

- Ausnahmen einrichten: Schließe Cache-Ordner & andere gewünschte Ordner und Dateien von der Überwachung aus.

Nach der Einrichtung überwacht File Guard Änderungen an WordPress Core-Dateien, Plugin-Dateien, Theme-Dateien, wp-config.php und .htaccess.

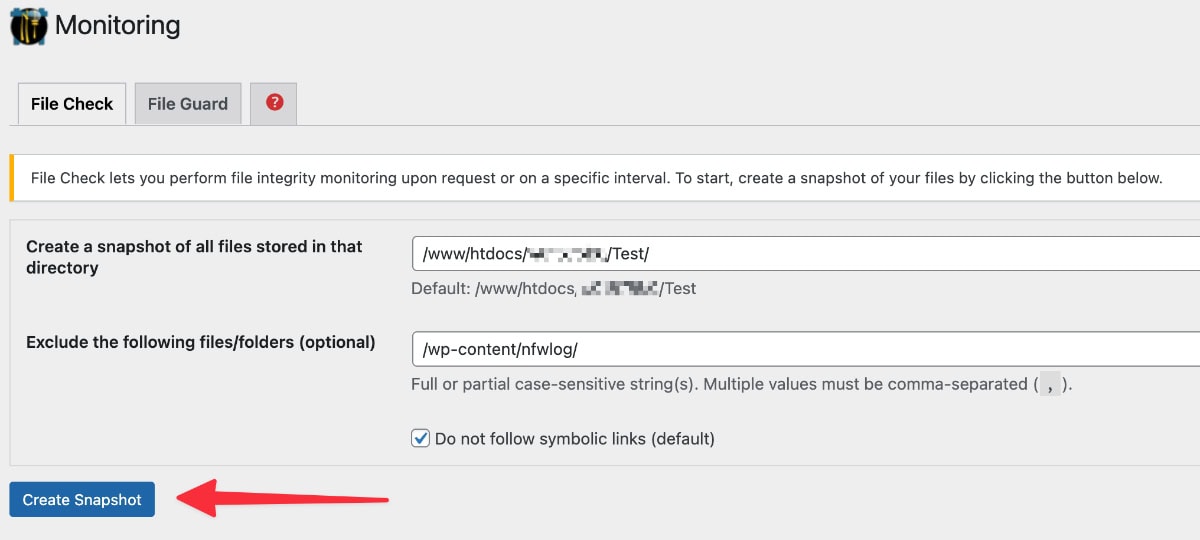

File Check einrichten

Während File Guard in Echtzeit arbeitet, erstellt File Check Snapshots deiner Dateien und vergleicht sie später. Das ist nützlich, um Änderungen zu entdecken, die File Guard möglicherweise verpasst hat.

Gehe zu NinjaFirewall → Monitoring → File Check und richte die Überwachung ein:

- Create a snapshot of all…: Stehen lassen, wie es ist.

- Exclude the following files/folders (optional): Hinterlege Verzeichnisse oder Dateien, welche vom Monitoring ausgeschlossen werden sollen.

Manche Dateien ändern sich regelmäßig und sind keine Sicherheitsbedrohung. Diese solltest du von der Prüfung ausschließen:

- Cache-Dateien

- Log-Dateien

- Automatisch generierte Dateien

Du findest die Ausnahmen unter Exclusion list. Trage hier Pfade oder Dateiendungen ein, die ignoriert werden sollen, zum Beispiel *.log oder /wp-content/cache/.

Wichtig: Nach jedem WordPress-Update, Plugin-Update oder Theme-Update solltest du einen neuen Snapshot

3. Klicke auf Create Snapshot

4. Nach der Erstellung des Snapshots, stelle die scheduled scans auf einen gewünschten Zeitraum und aktiviere bei scheduled scan report die gewünschte Benachrichtigungsart.

NinjaFirewall hat jetzt einen Fingerabdruck aller relevanten Dateien und kann sie überprüfen.

Benachrichtigungen konfigurieren

NinjaFirewall kann dich per E-Mail über wichtige Sicherheitsereignisse informieren. Diese Benachrichtigungen sind wichtig, um schnell auf potenzielle Bedrohungen reagieren zu können.

Gleichzeitig musst du aber auch verstehen, was diese E-Mails bedeuten, ansonsten kannst du schnell Angst bekommen, obwohl etwas total Normales passiert ist.

Beispielsweise sehe ich öfter, dass Kunden eine Benachrichtigung über eine Veränderung bekommen, Angst haben, dass etwas gehackt wurde, dabei ist es nur ein Hinweis auf einen Cache-Ordner.

E-Mail-Benachrichtigungen einrichten

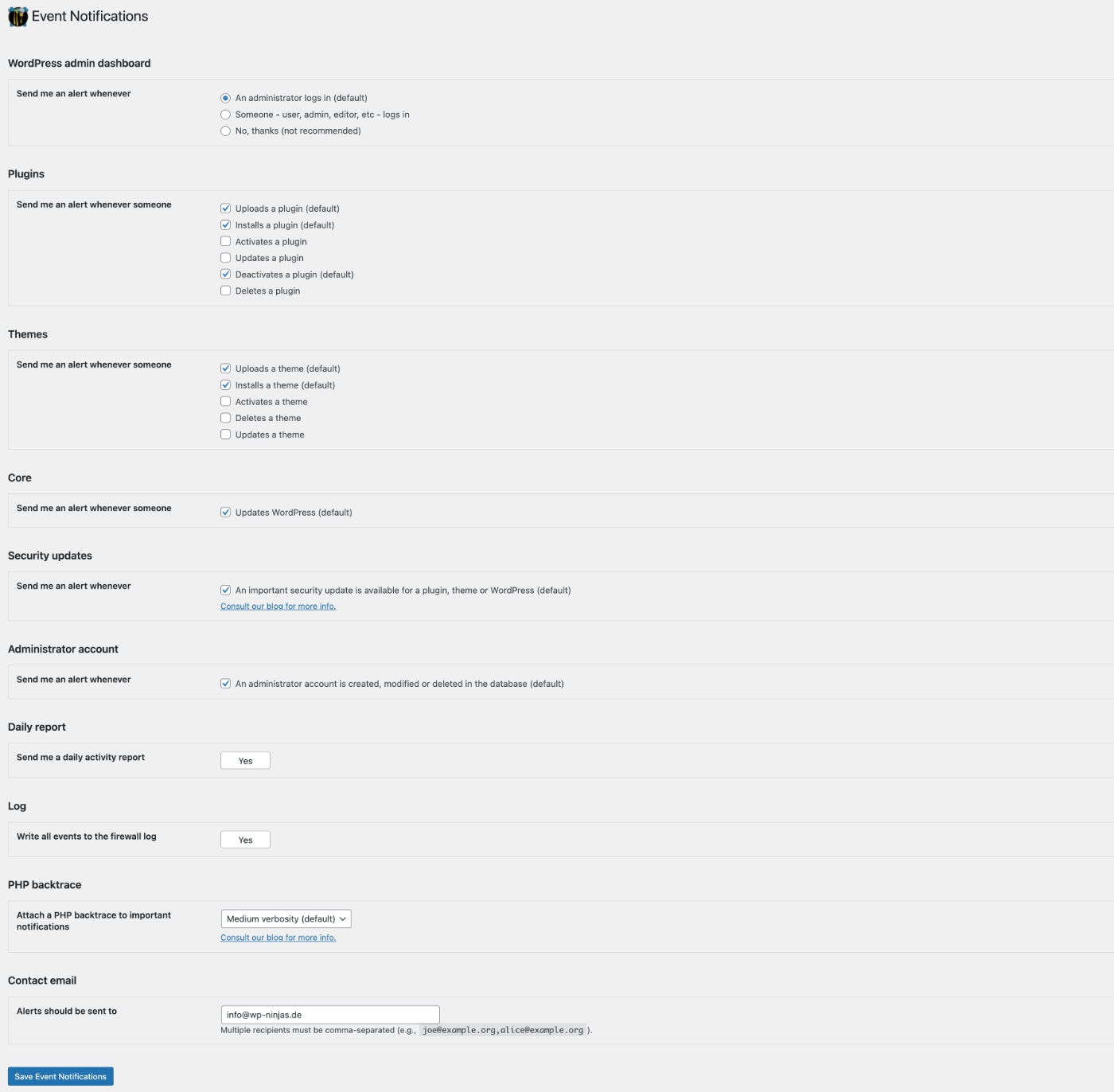

Navigiere zu NinjaFirewall → Event Notifications. Hier kannst du festlegen, bei welchen Ereignissen du benachrichtigt werden möchtest:

Administrator login: Aktivieren. Du wirst informiert, wenn sich jemand mit Admin-Rechten anmeldet.

Plugins: Ich aktiviere hier „Uploads a plugin“, „Installs a plugin“ und „Deactivates a plugin“. Änderungen an Plugins sind potenzielle Sicherheitsrisiken, passe das nach deinen Wünschen an.

Themes: Ich aktiviere hier „Uploads a theme“ und „Installs a theme“. Änderungen an Plugins sind potenzielle Sicherheitsrisiken, passe das nach deinen Wünschen an.

Core: Aktivieren. Wenn jemand am Core rumfummelt, solltest du das wissen.

Security updates: Aktivieren. So bist du informiert, wenn ein Sicherhsitsupdate verfügbar ist.

Administrator account: Aktivieren. Neue Admin-Benutzerkonten können ein Zeichen für einen Hack sein.

Alle weiteren Einstellungen kannst du so lassen, wie sie sind, oder so anpassen, wie du sie gerne hättest.

Trage ganz unten auf jeden Fall die korrekte E-Mail-Adresse ein, um die Benachrichtigungen zu erhalten.

Security Rules Updates aktivieren

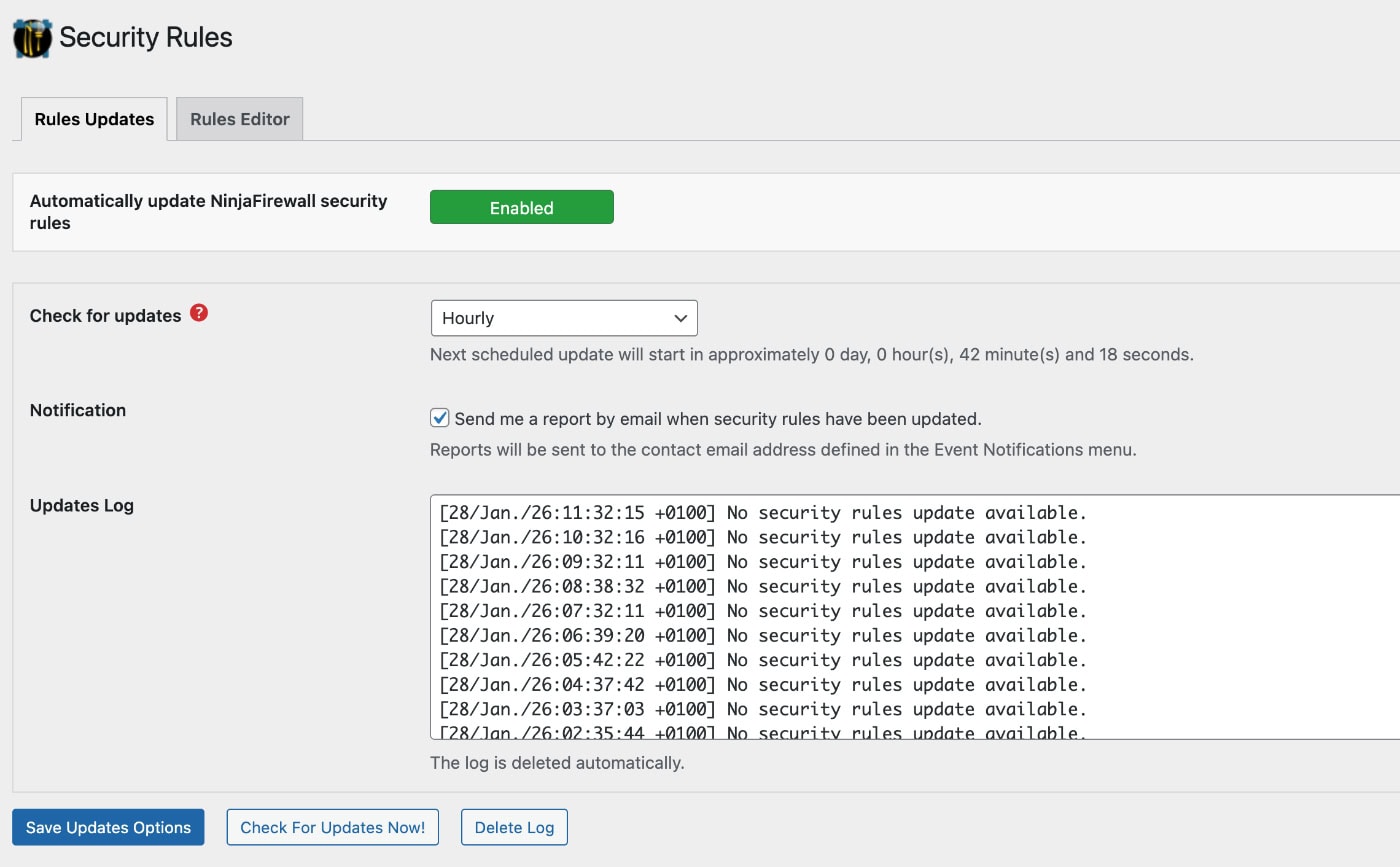

NinjaFirewall erhält regelmäßig Updates seiner Sicherheitsregeln, um neue Bedrohungen abwehren zu können. Diese Updates solltest du automatisch beziehen.

Automatische Updates einrichten

Gehe zu NinjaFirewall → Security Rules. Hier findest du die Option Automatically update NinjaFirewall security rules. Aktiviere sie.

Es sollte hier schon von Haus aus alles aktiv sein, prüfe aber besser trotzdem einmal nach.

Check for updates: Ich empfehle „Every hour“ (stündlich). Neue Sicherheitsbedrohungen tauchen ständig auf, und du möchtest so schnell wie möglich geschützt sein.

Notification: Möchtest du eine Benachrichtigung bekommen, wenn die Regeln aktualisiert werden?

Die Security Rules sind unabhängig vom Plugin selbst. Das bedeutet, dass NinjaFirewall neue Angriffsmuster erkennen kann, ohne dass du das Plugin aktualisieren musst. Das ist ein großer Vorteil, denn die Firewall-Regeln werden viel häufiger aktualisiert als das Plugin.

Du kannst unter NinjaFirewall → Dashboard jederzeit sehen, wann die letzten Security Rules aktualisiert wurden und welche Version du verwendest.

Für Profis: Die .htninja Konfigurationsdatei

Für Profi-Nutzer bietet NinjaFirewall die Möglichkeit, eigene Konfigurationen über eine .htninja-Datei zu definieren. Diese Datei wird im WordPress-Root-Verzeichnis erstellt und enthält zusätzliche Firewall-Regeln.

Die .htninja-Datei ist nützlich, wenn du:

- Bestimmte IP-Adressen immer erlauben möchtest (Whitelist)

- Eigene Ausnahmeregeln für spezielle Anfragen brauchst

- Die Konfiguration versionieren möchtest (z.B. mit Git)

Ein Beispiel für eine einfache Whitelist:

# Eigene IP-Adresse immer erlauben

$ip_whitelist = array('123.456.789.0');Ich empfehle dir, diese Option nur zu nutzen, wenn du PHP-Kenntnisse hast. Für die meisten Websites reichen die Einstellungen über das WordPress-Dashboard völlig aus. Die komplette Dokumentation findest du auf der NinjaFirewall-Dokumentation.

Nach der Einrichtung: Firewall Log prüfen

Nachdem du NinjaFirewall eingerichtet hast, solltest du in den ersten Tagen regelmäßig das Firewall Log prüfen. Das hilft dir, die Einrichtung zu optimieren und False Positives zu erkennen.

Log nach der Einrichtung kontrollieren

Navigiere zu NinjaFirewall →Logs. Prüfe in den ersten 1-2 Wochen nach der Einrichtung täglich:

- Werden legitime Anfragen blockiert? Falls ja, passe die Firewall Policies an

- Funktionieren alle Website-Funktionen? Teste Formulare, Login, WooCommerce-Checkout

- Gibt es auffällige Muster? Viele Anfragen von einer IP deuten auf einen Angriff hin

Typische Log-Einträge nach der Einrichtung

Die häufigsten Einträge, die du sehen wirst: SQL Injection attempts, XSS attempts und Brute Force attacks. Ein paar blockierte Anfragen pro Tag sind völlig normal, das zeigt, dass deine Einrichtung funktioniert.

Log nach Einrichtung prüfen:

- In den ersten 1-2 Wochen täglich kontrollieren

- False Positives identifizieren und Ausnahmen einrichten

- Danach reicht ein wöchentlicher Check

NinjaScanner: Der passende Malware-Scanner

Ein wichtiger Punkt, den du wissen solltest:

NinjaFirewall hat keinen eingebauten Malware-Scanner.

Die Firewall schützt deine Website vor Angriffen, aber sie durchsucht nicht aktiv deine Dateien nach bereits vorhandenem Schadcode.

Dafür gibt es NinjaScanner, das Schwester-Plugin von NinjaFirewall. Trotz des Namens habe ich auch nichts mit diesem Plugin zu tun 😉

Warum NinjaScanner zusätzlich nutzen?

Die Kombination aus NinjaFirewall und NinjaScanner deckt zwei wichtige Bereiche ab:

- NinjaFirewall verhindert, dass Schadcode auf deine Website gelangt (Prevention)

- NinjaScanner findet Schadcode, der bereits vorhanden ist (Detection)

Selbst mit der besten Firewall kann es passieren, dass Malware auf deine Website gelangt, zum Beispiel über ein kompromittiertes Plugin oder ein unsicheres Passwort. Deshalb ist ein regelmäßiger Malware-Scan wichtig.

NinjaScanner kurz einrichten

Die Einrichtung ist einfach:

- Installiere NinjaScanner über Plugins → Installieren

- Aktiviere das Plugin

- Gehe zu NinjaScanner → Scan Settings

- Plane einen wöchentlichen Scan unter Scheduled Scan, wenn du die Pro-Version nutzt

- Aktiviere die E-Mail-Benachrichtigung bei gefundenen Problemen

NinjaScanner prüft deine WordPress-Dateien gegen bekannte Signaturen und meldet Abweichungen. Nach einem Scan siehst du eine Liste mit verdächtigen Dateien, die du dann manuell prüfen kannst.

Falls NinjaScanner tatsächlich Malware findet, schau dir meine Anleitung zum WordPress Virus entfernen an.

NinjaScanner zusammengefasst:

- NinjaFirewall hat keinen eingebauten Malware-Scanner

- NinjaScanner ist das passende Ergänzungs-Plugin

- Firewall = Prevention, Scanner = Detection

- Wöchentliche Scans einplanen, falls du die Pro-Version nutzt

- Bei Fund: Anleitung zum Virus entfernen nutzen

Häufige Probleme und Lösungen

Wie bei jedem Sicherheitsplugin kann es auch bei NinjaFirewall zu Problemen kommen. Hier sind die häufigsten Stolpersteine und ihre Lösungen.

False Positives (Fehlalarme)

Das häufigste Problem: NinjaFirewall blockiert legitime Anfragen. Das erkennst du daran, dass bestimmte Funktionen deiner Website nicht mehr funktionieren, zum Beispiel das Speichern von Beiträgen oder das Absenden von Formularen.

Lösung:

- Prüfe das Firewall Log unter NinjaFirewall → Firewall Log

- Suche nach blockierten Anfragen, die zu deinem Problem passen

- Notiere die Regel, die ausgelöst wurde

- Gehe zu Firewall Policies und passe die entsprechende Regel an oder erstelle eine Ausnahme

Plugin-Konflikte

Manche Plugins arbeiten auf eine Weise, die NinjaFirewall als verdächtig einstuft. Typische Kandidaten sind:

- Caching-Plugins

- Pagebuilder

- WooCommerce

- Formular-Plugins

Lösung:

Wenn ein bestimmtes Plugin nicht mehr funktioniert, nachdem du NinjaFirewall aktiviert hast:

- Deaktiviere NinjaFirewall vorübergehend und prüfe, ob das Problem verschwindet

- Wenn ja, aktiviere NinjaFirewall wieder und prüfe das Log

- Erstelle spezifische Ausnahmen für das betroffene Plugin

WooCommerce und Pagebuilder

Diese beiden Plugin-Kategorien sind besonders anfällig für Konflikte, weil sie viele AJAX-Anfragen und ungewöhnliche Datenstrukturen verwenden.

Für WooCommerce:

- Stelle sicher, dass

/wp-admin/admin-ajax.phpnicht zu restriktiv gefiltert wird - Erlaube POST-Requests zum Checkout

- Teste den gesamten Kaufprozess nach der NinjaFirewall-Konfiguration

Für Pagebuilder (Elementor, Divi, etc.):

- Diese Plugins speichern komplexe Daten über AJAX

- Wenn das Speichern nicht funktioniert, prüfe das Log auf blockierte Admin-AJAX-Anfragen

- Erstelle gegebenenfalls Ausnahmen für die spezifischen AJAX-Actions des Pagebuilders

Full WAF Modus funktioniert nicht

Wenn der Full WAF Modus nicht aktiviert werden kann, liegt das meist an Server-Beschränkungen.

Mögliche Lösungen:

- Prüfe, ob dein Hoster

.user.ini-Dateien erlaubt - Frage beim Support deines Hosters nach

- Als Fallback: Nutze den WordPress WAF Modus (besser als nichts)

Bei einigen Managed-WordPress-Hostern ist der Full WAF Modus aufgrund von Server-Konfigurationen nicht möglich. In dem Fall ist der WordPress WAF Modus immer noch ein guter Schutz, nur eben nicht ganz so effektiv.

FAQ – häufig gestellte Fragen zu NinjaFirewall

Ist NinjaFirewall wirklich besser als Wordfence?

Aus meiner Erfahrung: Ja, für die meisten Anwendungsfälle. NinjaFirewall ist schlanker, ressourcenschonender und durch das Laden vor WordPress technisch überlegen. Wordfence ist ein Allrounder mit vielen Funktionen, aber das macht es auch langsamer und komplexer. Wenn du eine fokussierte Firewall-Lösung suchst, ist NinjaFirewall die bessere Wahl.

Brauche ich zusätzlich ein anderes Sicherheitsplugin?

Für den Firewall-Schutz brauchst du kein weiteres Plugin. Allerdings solltest du NinjaScanner für Malware-Scans installieren, da NinjaFirewall keinen eingebauten Scanner hat. Außerdem empfehle ich Zwei-Faktor-Authentifizierung für zusätzlichen Login-Schutz.

Verlangsamt NinjaFirewall meine Website?

Nein. Da NinjaFirewall Angriffe abwehrt, bevor WordPress geladen wird, spart es sogar Ressourcen. Bei Brute-Force-Attacken, die ohne Firewall hunderte WordPress-Ladungen auslösen würden, macht das einen spürbaren Unterschied. Im normalen Betrieb ist der Overhead vernachlässigbar.

Was kostet die Pro-Version und brauche ich sie?

Die Pro-Version kostet aktuell etwa 89 USD pro Jahr für eine Website. Sie bietet zusätzliche Features wie IP-Reputationsdatenbank, Web-Filter und erweiterten Support. Für die meisten Websites reicht die kostenlose Version völlig aus. Die Pro-Version lohnt sich hauptsächlich für Websites mit sehr hohem Traffic oder besonderen Sicherheitsanforderungen.

Funktioniert NinjaFirewall mit meinem Hoster?

NinjaFirewall funktioniert mit den meisten Hostern problemlos. Der Full WAF Modus erfordert Unterstützung für .user.ini-Dateien, was bei fast allen modernen Hostern gegeben ist. Falls es Probleme gibt, funktioniert der WordPress WAF Modus als Fallback immer.

Wie oft sollte ich das Firewall Log prüfen?

Am Anfang empfehle ich, täglich einen Blick ins Log zu werfen, um False Positives zu erkennen. Nach ein paar Wochen, wenn alles reibungslos läuft, reicht ein wöchentlicher Check. Die wichtigen Ereignisse bekommst du ohnehin per E-Mail.

Was mache ich, wenn ich ausgesperrt wurde?

Falls du dich selbst ausgesperrt hast, verbinde dich per FTP oder File Manager mit deinem Server. Navigiere zu /wp-content/plugins/ und benenne den Ordner ninjafirewall um, zum Beispiel in ninjafirewall_deaktiviert. Dadurch wird das Plugin deaktiviert und du kannst dich wieder anmelden. Danach kannst du den Ordner zurückbenennen und die Einstellungen anpassen.

Muss ich nach WordPress-Updates etwas tun?

Nach größeren WordPress-Updates solltest du einen neuen File Check Snapshot erstellen. Außerdem ist es sinnvoll, kurz ins Firewall Log zu schauen, ob es neue False Positives gibt. Die Security Rules werden automatisch aktualisiert, darum musst du dich nicht kümmern.

Fazit zur NinjaFirewall Einrichtung

NinjaFirewall ist aus meiner Sicht die beste Firewall-Lösung für WordPress, besonders wenn du Wert auf Performance und eine saubere Architektur legst. Die Tatsache, dass das Plugin vor WordPress lädt, macht einen echten Unterschied bei der Sicherheit deiner Website.

Mit den Einstellungen aus dieser Anleitung hast du einen soliden Grundschutz, der die allermeisten Angriffe abwehrt.

Denke daran, zusätzlich NinjaScanner für Malware-Scans zu installieren und regelmäßig deine Logs zu prüfen. Falls du dich generell für das Thema interessierst, findest du in meiner Anleitung zu WordPress Sicherheit weitere Maßnahmen, um deine Website zu schützen.

Falls du dich nicht selbst um die Sicherheit und Wartung deiner Website kümmern möchtest, schau dir meine WordPress Wartung an. Ab 44 Euro pro Monat übernehme ich Updates, Backups und Sicherheitsupdates für dich, damit du dich auf dein Business konzentrieren kannst.

Zum Abschluss eine Frage an dich: Welches Sicherheitsplugin nutzt du aktuell und bist du damit zufrieden? Hinterlasse deine Antwort in den Kommentaren!