Deine WordPress Website wurde gehackt?

Spam-Werbung auf deiner Website. Weiterleitungen auf dubiose Seiten. Google warnt vor deiner eigenen Seite.

Ich weiß genau, wie sich das anfühlt, mir selbst ist das in meinen vielen WordPress-Jahren auch schon passiert.

Die gute Nachricht ist, du bekommst das in den Griff. In den meisten Fällen ist deine Website innerhalb weniger Stunden wieder sauber.

In dieser Anleitung zeige ich dir jeden einzelnen Schritt. Welche Tools du brauchst. Worauf du achten musst.

Am Ende weißt du nicht nur, wie du einen Hack bereinigst, sondern auch, wie du deine Website in Zukunft besser schützt.

Die Kurzübersicht für Zeitsparer

- Ruhe bewahren: Hektische Aktionen machen es oft schlimmer

- Website offline nehmen: Schützt Besucher und verhindert weitere Indexierung

- Backup erstellen: Auch vom gehackten Zustand (für spätere Analyse)

- Alle Passwörter ändern: WordPress, FTP, Datenbank, Hosting, E-Mail

- Malware-Scan durchführen: Mit NinjaScanner und Sucuri SiteCheck

- WordPress Core neu installieren: Sauberste Lösung für Core-Dateien

- Plugins & Themes neu installieren: komplett löschen und neu herunterladen

- Unbekannte Benutzer löschen: Hacker legen oft versteckte Admin-Accounts an

- Bei Google Entwarnung beantragen: Nach erfolgreicher Bereinigung in der Search Console Überprüfung

Warum werden WordPress-Seiten gehackt?

WordPress betreibt über 43% aller Websites weltweit. Das macht es zum beliebtesten Angriffsziel für Hacker.

Die häufigsten Ursachen für einen WordPress-Hack:

Veraltete Software

Das Einfallstor Nummer 1. Nicht aktualisierte Plugins, Themes oder der WordPress Core selbst haben bekannte Sicherheitslücken. Hacker nutzen automatisierte Skripte, die gezielt nach diesen Schwachstellen suchen.

Schwache Passwörter

„admin“ als Benutzername und „123456“ als Passwort? Brute-Force-Angriffe knacken solche Zugangsdaten in Sekunden. Bots probieren rund um die Uhr tausende Kombinationen durch.

Nulled Themes und Plugins

Raubkopierte Premium-Plugins von dubiosen Quellen enthalten fast immer versteckte Backdoors. Wer 50 € für ein Theme spart, zahlt später oft das Zehnfache für die Bereinigung.

Unsichere Hosting-Umgebung

Billiges Shared Hosting mit hunderten anderen Websites? Wenn eine davon kompromittiert wird, können Hacker manchmal auf alle anderen zugreifen.

Fehlende Sicherheitsmaßnahmen

Keine Firewall, kein Limit für Login-Versuche, kein SSL, das ist wie eine offene Haustür mit einem Schild „Bitte eintreten“.

💡 Wichtig: Bei der Bereinigung musst du nicht nur die Malware entfernen, sondern auch die ursprüngliche Schwachstelle schließen. Sonst hast du das Problem in wenigen Tagen wieder.

WordPress gehackt: Daran erkennst du es

Bevor wir loslegen: Bist du sicher, dass deine Website wirklich gehackt wurde?

Manchmal verursachen fehlerhafte Plugins oder Theme-Konflikte ähnliche Symptome. Eine kurze Diagnose spart dir im Zweifelsfall viel Arbeit.

Das häufigste Symptom: Weiterleitungen auf fremde Seiten.

Deine Besucher landen plötzlich auf Casino-Websites oder Pharma-Shops, obwohl sie eigentlich deine Inhalte sehen wollten.

Gehe zudem deine Plugin-Liste durch und halte Ausschau nach Plugins, die du nicht installiert hast. Gib im Zweifel den Plugin Namen in Google ein und schaue, ob es wirklich existiert. Auf diese Art hat es meine Website letztens mal erwischt.

Ebenso verdächtig sind Spam-Links im Content, die du nie eingefügt hast.

Richtig übel wird es bei unbekannten Admin-Accounts. Die legen Hacker an, um auch nach einer Bereinigung wieder reinzukommen.

Weitere Warnsignale:

- Google zeigt „Diese Website kann Ihren Computer beschädigen“

- Deine Website ist extrem langsam oder fällt komplett aus

- Seltsame Dateien mit kryptischen Namen tauchen auf

- Spam-E-Mails werden ohne dein Wissen über deinen Server verschickt

- Deine Website zeigt plötzlich tausende Seiten mit japanischen oder chinesischen Schriftzeichen (Japanese Keyword Hack)

Du hast eines oder mehrere dieser Anzeichen bei dir? Dann lass uns direkt starten.

WordPress Malware entfernen: Die Schritt-für-Schritt Anleitung

Schritt 1: Ruhe bewahren und Bestandsaufnahme

Ich weiß, das klingt leichter gesagt als getan.

Aber hektische Aktionen machen es oft nur schlimmer.

Viele Website-Betreiber löschen in Panik wahllos Dateien. Oder spielen vorschnell ein altes Backup ein, ohne die Ursache zu analysieren.

Das Ergebnis? Der Hack wiederholt sich. Die Sicherheitslücke ist ja noch da.

Bevor du irgendetwas löschst oder veränderst:

- Mach Screenshots von allem Verdächtigen

- Notiere Datum und Uhrzeit, wann du den Hack bemerkt hast

- Speichere alle Fehlermeldungen

Diese Infos brauchst du später für deinen Hoster, für dich selber oder für einen Sicherheitsexperten.

Schritt 2: Website offline nehmen

Damit keine weiteren Besucher gefährdet werden, schalte deine Website in den Wartungsmodus.

Das schützt deine Besucher vor Infektionen. Und verhindert, dass Suchmaschinen die infizierten Seiten weiter indexieren.

Die meisten Hoster bieten eine einfache Funktion dafür. Schau in deinem Hosting-Dashboard nach „Wartungsmodus“ oder „Website deaktivieren“.

Falls dein Hoster das nicht anbietet: Bearbeite per FTP die .htaccess-Datei und füge ganz oben ein:

Order deny,allow

Deny from all

Allow from DEINE.IP.ADRESSEDeine IP findest du unter wieistmeineip.de.

💡 Tipp: Informiere auch deinen Hoster über den Hack. Manche Hoster sperren gehackte Websites automatisch. Wenn du proaktiv Bescheid gibst, zeigst du, dass du das Problem aktiv angehst und der Hoster kann dir möglicherweise sogar helfen.

Schritt 3: Vollständiges Backup erstellen

Ja, du erstellst jetzt ein Backup der gehackten Website.

Klingt widersinnig, ich weiß. Aber es gibt gute Gründe:

Falls bei der Bereinigung etwas schiefgeht, hast du einen Wiederherstellungspunkt. Außerdem kann ein Experte die Malware später analysieren.

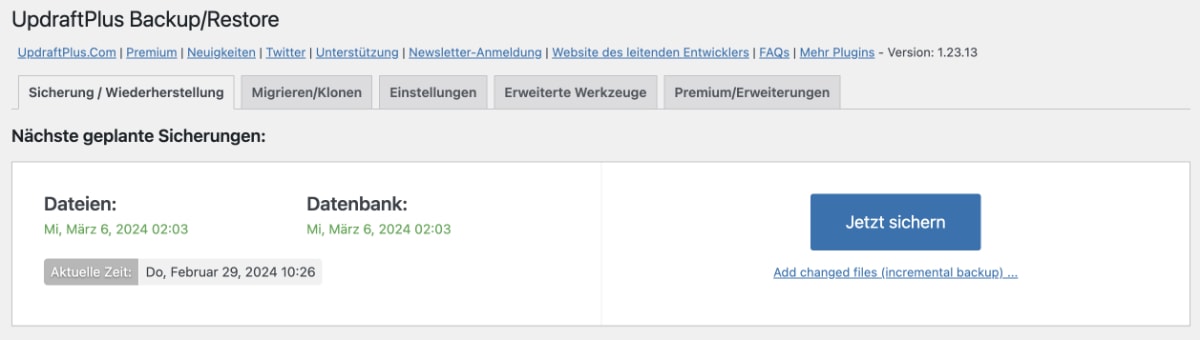

Wenn du noch Zugang zum WordPress Backend hast, kannst du einfach eines deiner erstellten WordPress Backups runterladen.

Alternativ erstellen ordentliche WordPress Hoster ebenfalls Backups, lade dir hier einfach eines herunter, wie du es hier beispielsweise bei WP Space siehst:

Und wenn du beides nicht hast, lege händisch ein Backup an.

So geht's:

- Lade alle Dateien per FTP auf deinen Computer (ich nutze FileZilla)

- Exportiere die komplette Datenbank über phpMyAdmin

- Speichere beides in einem Ordner namens „Backup-gehackt-[Datum]“

Ganz wichtig: Markiere dir dieses Backup deutlich als infiziert. Verwechsle es niemals mit deinen sauberen Backups.

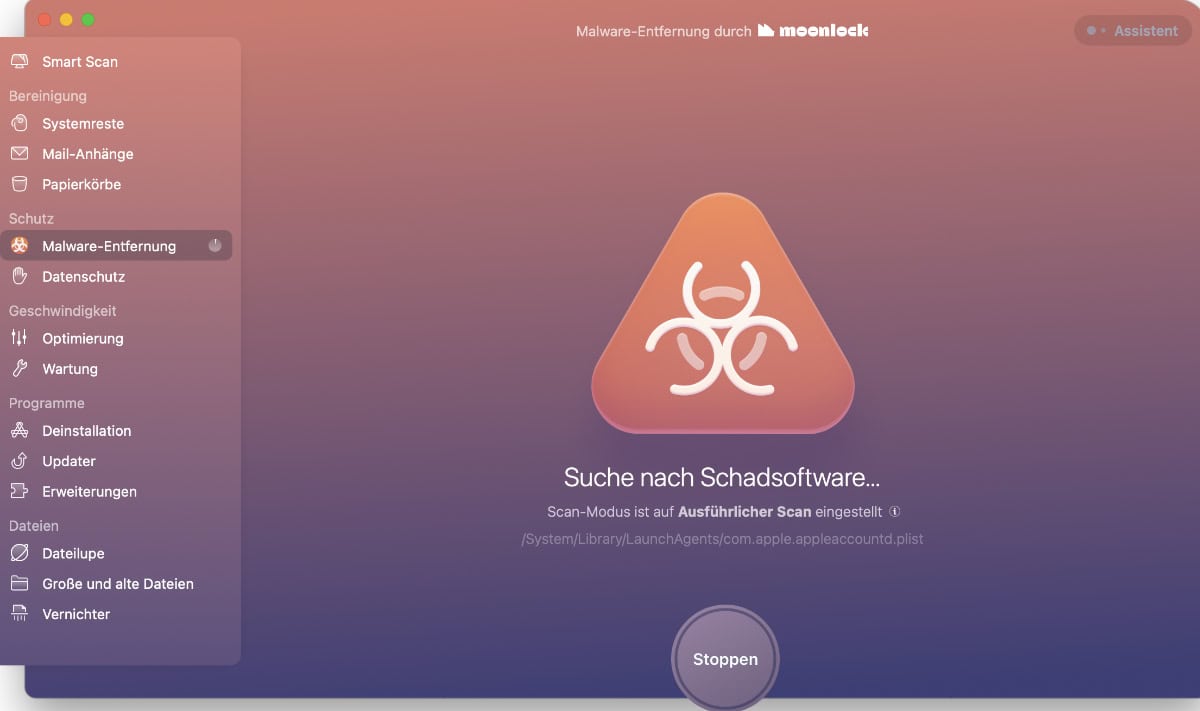

Schritt 4: Lokalen PC auf Viren prüfen

Das mag unnötig erscheinen. Ist es aber nicht.

Es gibt Fälle, bei denen die FTP-Zugangsdaten durch Keylogger auf dem lokalen Rechner gestohlen wurden.

Wenn dein PC infiziert ist und du jetzt neue Passwörter vergibst, kann sich der Hack direkt wiederholen.

Führe einen vollständigen Scan mit deinem Antivirenprogramm durch. Das gilt für alle Computer, von denen aus du auf WordPress zugreifst.

Erst wenn dein System sauber ist: weiter zum nächsten Schritt.

Schritt 5: Alle Passwörter ändern

Jetzt änderst du alle relevanten Passwörter. Und ich meine wirklich alle.

Hacker, die einmal Zugang hatten, haben möglicherweise alle gespeicherten Zugangsdaten kopiert.

Diese Passwörter müssen geändert werden:

- WordPress Admin-Passwort (für alle Admins)

- FTP-Zugangsdaten

- Datenbank-Passwort (danach in der wp-config.php aktualisieren!)

- Hosting-Account-Passwort

- E-Mail-Accounts, die mit WordPress verbunden sind

Nutze für jedes Passwort mindestens 16 Zeichen. Groß- und Kleinbuchstaben, Zahlen, Sonderzeichen.

Ich empfehle dir einen Passwort-Manager wie bei Google Chrome direkt im Browser oder 1Password. Dann musst du dir die komplexen Passwörter nicht merken.

Vergiss die Security Keys nicht

In der wp-config.php findest du die sogenannten Security Keys (AUTH_KEY, SECURE_AUTH_KEY, etc.). Diese solltest du ebenfalls erneuern.

Neue Keys generierst du hier: https://api.wordpress.org/secret-key/1.1/salt/

Ersetze die alten Keys in deiner wp-config.php durch die neu generierten. Das macht alle bestehenden Cookies ungültig – auch die des Hackers.

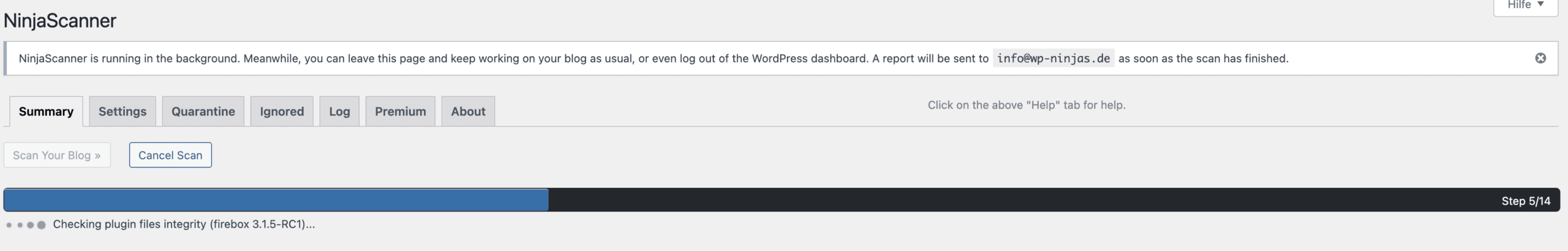

Schritt 6: Malware-Scan durchführen

Jetzt scannen wir deine Website systematisch.

Dafür nutzen wir NinjaScanner, ein kostenloses Plugin mit sehr gründlichem Scanner. Trotz des Namens habe ich nichts mit diesem Plugin zu tun 😉

Ich habe es selbst auf vielen meiner Websites im Einsatz.

Der Scanner vergleicht deine WordPress-Dateien mit den Originalen und findet so eingeschleusten Schadcode.

So geht's:

- WordPress-Dashboard → „Plugins“ → „Installieren“

- Nach „NinjaScanner“ suchen

- „Jetzt installieren“ → „Aktivieren“

- „NinjaScanner“ → „Scan“

Der Scan kann 5-20 Minuten dauern, je nach Größe der Website. Lass ihn komplett durchlaufen.

NinjaScanner zeigt dir anschließend alle verdächtigen Dateien mit einer Beschreibung.

Zusätzlicher Check: Nutze parallel den kostenlosen Sucuri SiteCheck, um zu prüfen, ob deine Website auf Blacklists steht.

Schritt 7: Infizierte Dateien bereinigen

Jetzt machen wir uns ans Eingemachte: Die Malware muss raus.

Basierend auf den Scan-Ergebnissen weißt du jetzt, welche Dateien betroffen sind.

Bei Plugin- und Theme-Dateien:

Die sauberste Lösung: Komplett per FTP löschen und frisch aus dem WordPress-Repository neu installieren.

So stellst du sicher, dass keine versteckten Backdoors übrig bleiben.

Bei Core-Dateien:

Im nächsten Schritt zeige ich dir, wie du den kompletten WordPress-Kern neu installierst. Das ist sicherer als einzelne Dateien zu reparieren.

Bei eigenen Dateien im Uploads-Ordner:

Hier musst du manuell ran. Suche gezielt nach:

- Dateien mit kryptischen Namen wie

x7fj2k.php - PHP-Dateien im

/wp-content/uploads/-Verzeichnis (dort gehören nur Bilder hin!) - Dateien mit verschlüsseltem Code:

base64_decode,eval,gzinflate

Im Zweifelsfall: löschen. Du hast ja dein Backup.

Schritt 8: WordPress Core neu installieren

Eine der effektivsten Methoden: Alle WordPress-Dateien durch frische, garantiert saubere Kopien ersetzen.

Klingt aufwändig, ist aber schnell erledigt. Deine Inhalte, Plugins und Themes bleiben erhalten – die liegen im /wp-content/-Ordner.

So geht's:

- Aktuelle WordPress-Version von wordpress.org herunterladen und entpacken

- Per FTP verbinden

- Die Ordner

/wp-admin/und/wp-includes/komplett löschen - Die frischen Ordner aus dem Download hochladen

- Alle Dateien im Root-Verzeichnis überschreiben

Wichtig: Behalte deine wp-config.php und .htaccess – da stecken deine individuellen Einstellungen drin.

Prüfe beide Dateien, ob hier etwas Ungewöhnliches zu sehen ist. Wenn du dich nicht so gut auskennst, lade den Code im Zweifel in ChatGPT, Claude oder Gemini und frage, ob der gesamte Code normal ist oder Schadcode enthält.

Schritt 9: Unbekannte Benutzer löschen

Hacker legen sehr häufig neue Admin-Accounts an.

Diese Hintertür ist besonders tückisch. Die Accounts haben oft unauffällige Namen und werden leicht übersehen.

Geh zu „Benutzer“ → „Alle Benutzer“ und schau dir jeden Account genau an.

Besonders wichtig: Welche Rolle haben die Benutzer? Accounts mit Administrator-Rechten, die du nicht kennst, solltest du sofort löschen.

Zur Sicherheit auch direkt in der Datenbank prüfen: Öffne phpMyAdmin und schau in die Tabelle wp_users. Manche Hacker legen Accounts an, die im Dashboard nicht sichtbar sind.

Schritt 10: Datenbank bereinigen

Malware versteckt sich nicht nur in Dateien. Sie nistet sich auch gerne in der Datenbank ein.

Das ist besonders hartnäckig und sie wird bei jedem Seitenaufruf neu geladen.

Wenn du ein sauberes Backup der Datenbank hast, spiele es ein, statt die Datenbank händisch durchzugehen.

Falls du kein sauberes Backup hast, öffne phpMyAdmin und prüfe:

Tabelle wp_options:

- Sind

siteurlundhomekorrekt? (Müssen auf deine echte Domain zeigen)

Tabelle wp_posts:

- Suche nach verdächtigen iframes oder Script-Tags im Content

Tabelle wp_usermeta:

- Ungewöhnliche Capabilities eingetragen?

Gesamte Datenbank durchsuchen nach:

eval(base64_decode- Verdächtige

<script>-Tags <iframe src=-Einbettungen

Wie gesagt, wenn dir das zu komplex ist und du ein sauberes Backup von vor dem Hack hast, spiele es ein. Das ist der schnellste und sichere Weg.

Schritt 11: Sitemap bereinigen

Hacker fügen oft Spam-URLs in deine Sitemap ein. Diese URLs werden dann von Google indexiert und können deinem Ranking schaden.

So bereinigst du die Sitemap:

Öffne deine Sitemap (meist unter domain.de/sitemap.xml oder domain.de/sitemap_index.xml)

Prüfe zunächst alle aufgelisteten URLs auf verdächtige Einträge.

Wenn du ein SEO-Plugin wie Yoast oder Rank Math nutzt: Lösche den Sitemap-Cache und lass die Sitemap neu generieren.

Wenn du eine manuelle Sitemap hast, entferne alle Spam-URLs und lade die bereinigte Version hoch.

💡 Tipp: In der Google Search Console unter „Sitemaps“ siehst du, welche URLs Google aus deiner Sitemap kennt. Dort kannst du auch eine neue Sitemap einreichen.

Schritt 12: Bei Google Entwarnung beantragen

Wenn Google deine Website als gefährlich markiert hat, musst du nach der Bereinigung aktiv werden. Die Warnung verschwindet nicht von alleine.

So beantragst du die Überprüfung:

Öffne die Google Search Console (https://search.google.com/search-console)

Gehe zu „Sicherheit & manuelle Maßnahmen“ → „Sicherheitsprobleme“. Dort siehst du, welche Probleme Google gefunden hat.

Klicke auf „Überprüfung anfordern“. Beschreibe kurz, welche Maßnahmen du ergriffen hast. Google prüft deine Website in der Regel innerhalb von 24–72 Stunden.

💡 Wichtig: Beantrage die Überprüfung erst, wenn du dir sicher bist, dass die Bereinigung abgeschlossen ist. Wird bei der Prüfung noch Malware gefunden, dauert die nächste Überprüfung länger.

Schritt 13: Beobachte und überwache deine Website

Geschafft!

Führe jetzt nochmal einen Scan durch und wenn er sauber war und du alle Schritte abgeschlossen hast, sollte deine Website jetzt wieder normal funktionieren.

Beobachte sie in den nächsten Tagen aufmerksam. Führe regelmäßige Scans durch, um sicherzugehen, dass keine versteckte Malware übrig ist.

Wann du einen Profi brauchst

Es gibt zwei offensichtliche Gründe:

- du kennst dich technisch nicht so gut aus und fühlst dich nicht wohl mit Änderungen an Dateien und der Datenbank

- Manchmal ist ein Hack so tief verankert, dass die Bereinigung nicht zur kompletten Bereinigung führt.

Das ist keine Schande. Selbst erfahrene WordPress-Entwickler stoßen gelegentlich an ihre Grenzen.

Hol dir professionelle Hilfe, wenn:

- Du dir das nicht zutraust

- Die Malware nach der Bereinigung immer wieder auftaucht

- Du keinen Zugriff mehr auf dein WordPress-Dashboard hast

- Die Datenbank stark kompromittiert ist

- Du unsicher bist, ob deine Bereinigung wirklich vollständig war

Der einfachste Weg: Die Bereinigung an einen erfahrenen Profi abgeben.

Ich biete WordPress Malware-Bereinigung als Service an. Melde dich gerne, wenn du Unterstützung brauchst.

So schützt du deine WordPress Website vor künftigen Hacks

Die Bereinigung ist geschafft. Jetzt geht es darum, dass dir das nicht nochmal passiert. Diese Maßnahmen reduzieren das Risiko eines erneuten Hacks drastisch:

Halte alles aktuell

WordPress Core, Plugins und Themes sollten immer auf dem neuesten Stand sein. Aktiviere am besten automatische Updates für kleinere Sicherheitsupdates.

Entferne Plugins und Themes, die du nicht nutzt. Auch deaktivierte Plugins können Sicherheitslücken enthalten.

Wenn du dich auf dein Business fokussieren willst und nicht auf die Technik, übernehme ich in meinem Wartungsservice gerne sowohl die Wartung, als auch die Absicherung und Performance-Optimierung deiner Website!

Nutze starke, einzigartige Passwörter

Mindestens 16 Zeichen, Groß- und Kleinbuchstaben, Zahlen, Sonderzeichen. Für jedes Login ein anderes Passwort.

Ein Passwort-Manager wie 1Password oder der integrierte Manager in Chrome macht das einfach.

Aktiviere Zwei-Faktor-Authentifizierung (2FA)

Selbst wenn jemand dein Passwort errät – ohne den zweiten Faktor kommt er nicht rein.

Plugins wie „Two-Factor“ oder „WP 2FA“ richten das in wenigen Minuten ein.

Hier ist eine Anleitung, wie du die Zwei-Faktor-Authentizifierung in WordPress einfügst.

Installiere eine Web Application Firewall (WAF)

Eine Firewall blockt verdächtige Anfragen, bevor sie WordPress überhaupt erreichen.

Kostenlose Optionen: Wordfence, NinjaFirewall

Premium mit CDN: Cloudflare Pro, Sucuri

Limitiere Login-Versuche

Standardmäßig erlaubt WordPress unbegrenzt viele Login-Versuche. Das lädt Brute-Force-Angriffe geradezu ein.

Plugins wie „Limit Login Attempts Reloaded“ sperren IPs nach mehreren Fehlversuchen.

Hier ist eine Anleitung dafür.

Regelmäßige Backups

Automatische Backups, die extern gespeichert werden (nicht auf demselben Server) sind am besten. Aber mindestens mal WordPress Backups auf dem gleichen Server sind Pflicht. So kannst du im Ernstfall schnell eine saubere Version wiederherstellen.

Wähle einen sicheren Hoster

Ein guter WordPress-Hoster bietet:

- Automatische Malware-Scans

- Tägliche Backups

- Server-seitige Firewall

- Isolierte Hosting-Umgebungen

- PHP und MySQL auf aktuellem Stand

Meine Empfehlung ist WP Space*. Wenn du vergleichen möchtest, schaue dir gerne meinen WordPress Hosting Vergleich an.

💡 Meine Empfehlung: Du musst nicht alles auf einmal umsetzen. Starte mit Updates, starken Passwörtern und 2FA, das sind die drei wirkungsvollsten Maßnahmen.

FAQ zur WordPress Bereinigung

Wie lange dauert es, eine gehackte WordPress-Website zu bereinigen?

Bei einem einfachen Hack: etwa 2–4 Stunden mit dieser Anleitung.

Bei komplexen Infektionen mit mehreren Backdoors kann es ein ganzer Arbeitstag werden.

Hast du ein sauberes Backup von vor dem Hack? Dann geht's deutlich schneller.

Kann ich ein Backup von vor dem Hack einspielen?

Ja, das ist oft der schnellste und sicherste Weg.

Voraussetzung: Du weißt genau, wann der Hack passiert ist. Und dein Backup ist definitiv von davor.

Nach dem Einspielen solltest du trotzdem unbedingt alle Passwörter ändern und alle Updates installieren. Sonst hast du das Problem möglicherweise bald wieder.

Muss ich meinen Hoster informieren?

Empfehlenswert. Manche Hoster melden sich ohnehin bei dir.

Dein Hoster kann oft zusätzliche Infos über den Angriff liefern.

Hat möglicherweise serverseitige Logs. Einige bieten sogar Unterstützung bei der Bereinigung.

Wurde deine Website wegen des Hacks gesperrt? Dann kommst du um den Kontakt eh nicht herum.

Was kostet eine professionelle Malware-Bereinigung?

Die Preise variieren je nach Komplexität.

Für eine Standard-Bereinigung: etwa 200–500 €.

Bei besonders komplexen Infektionen, großen Websites oder forensischer Analyse kann es teurer werden.

Wie kann ich prüfen, ob meine Website noch infiziert ist?

Nach der Bereinigung:

– NinjaScanner mindestens täglich laufen lassen

– Mit deinem Hoster sprechen, ob er deine Website kurzfristig häufiger scannen kann

– Parallel den kostenlosen Sucuri SiteCheck nutzen

– Website in den nächsten Tagen genau beobachten

Taucht die Malware nach einigen Tagen wieder auf? Dann ist sie noch irgendwo versteckt. Meist in der Datenbank oder in in einer übersehenen Backdoor-Datei.

Verliere ich mein Google-Ranking durch einen Hack?

Kurzfristig: möglich. Besonders wenn Google deine Website als gefährlich markiert.

In dieser Zeit klicken weniger Menschen auf deine Suchergebnisse oder senden durch schnelles Verlassen negative Nutzersignale. Das wirkt sich negativ aus.

Nach erfolgreicher Bereinigung erholt sich das Ranking aber meistens wieder.

Je schneller du den Hack beseitigst, desto geringer die langfristigen Auswirkungen.

Warum kommt der Hack nach der Bereinigung immer wieder?

Das passiert häufiger als man denkt. Meist liegt es an einem dieser Gründe:

Versteckte Backdoors: Hacker platzieren mehrere Hintertüren. Wenn du eine übersiehst, kommen sie wieder rein.

Einbruchstelle nicht geschlossen: Du hast die Malware entfernt, aber das veraltete Plugin, durch das sie reinkamen, ist noch da.

Dateien mit speziellen Permissions: Manche Malware setzt Dateirechte auf 0444. Diese Dateien werden von vielen Scannern nicht erkannt und können nicht einfach überschrieben werden.

Infiziertes Backup eingespielt: Wenn du ein Backup von nach dem Hack einspielst, spielst du die Malware gleich mit ein.

Lösung: Gründlicher scannen, alle Passwörter ändern, Sicherheitslücke identifizieren und schließen.

Was ist der Japanese Keyword Hack?

Eine der häufigsten Hack-Arten bei WordPress.

Dabei erstellen Hacker automatisiert tausende Unterseiten auf deiner Website – mit japanischen oder chinesischen Schriftzeichen. Diese Seiten verlinken auf dubiose Shops oder Glücksspiel-Websites.

Das Heimtückische: Du siehst die Seiten oft nicht direkt. Sie werden nur für Suchmaschinen-Bots angezeigt.

So erkennst du den Japanese Keyword Hack:

Suche bei Google nach: site:deine-domain.de

Wenn dort hunderte oder tausende Seiten mit kryptischen URLs oder asiatischen Zeichen auftauchen, bist du betroffen.

Die Bereinigung ist aufwändig, weil die Spam-Seiten meist in der Datenbank gespeichert sind und die Malware mehrere Backdoors installiert.

Hilft NinjaFirewall wirklich gegen Hacks?

NinjaFirewall ist ein solides Sicherheits-Plugin, aber kein Allheilmittel.

Was NinjaFirewall gut kann:

– Firewall gegen bekannte Angriffsmuster

– Malware-Scanner für WordPress-Dateien

– Brute-Force-Schutz

– Login-Sicherheit

Was NinjaFirewall nicht kann<.

– Dateien mit speziellen Permissions (0444) erkennen

– Malware in der Datenbank zuverlässig finden

– Bereits eingeloggte Hacker aufspüren

– Schwachstellen in Custom-Code finden

Mein Rat: Nutze NinjaFirewall als eine Schutzschicht von mehreren. Verlasse dich nicht allein darauf.

Hattest du schon mal mit einem WordPress Hack zu kämpfen? Wie bist du damit umgegangen?

Hinterlasse deine Antwort in den Kommentaren, deine Erfahrungen können anderen Website-Betreibern helfen, die gerade vor dem gleichen Problem stehen.

Ich bin ehrlich gesagt etwas entsetzt, dass Du hier dazu rätst, alles vom Server zu löschen. Das ist schon die volle Holzhammer Methode und nicht eben subtil.

Warum sollte ich das tun, wenn ich den möglichen Befall klar eingrenzen kann (z.B durch einen entsprechenden Scan) und ggf. geziehlt Dateien säubern könnte?

Klar kann das Argument jetzt lauten, dass ich ja nicht wirklich sicher sein kann, ob damit alles bereinigt ist und ich evtl. gar nicht genau weiß, was ich da tue. Aber wenn ich das nicht weiß, sollte ich die Finger davon lassen und einen Profi beauftragen.

Ich halte das pauschale Plattmachen für einen wenig sinnvollen und professionellen Ratschlag.

Hi Michael,

du kannst natürlich versuchen herauszufinden, über welche Lücke im System der Angriff stattgefunden hat und die infizierten Dateien säubern. Aber 10.000 Dateien nach Schadcode zu durchsuchen, ist doch etwas aufwendig 😉

Was stört dich an dem Löschen der Dateien denn so? Dadurch entsteht ja kein Schaden und kompliziert ist das Markieren aller Dateien und anschließende Klicken auf „löschen“ ja nicht…

Wie du schon sagst, wenn du nur eine Datei nicht säuberst, wird dein System direkt wieder angegriffen.

Grüße

Jonas

Ich habe schon auf über 40 Seiten Viren entfernt. Wenn man nur einen geänderten Site URL Eintrag auf eine Virenseite in der Datenbank hat dann kann man das einfach manuell entfernen. Wenn der Virus sich aber automatisch weitervermehrt hat man tausende Dateien mit Viruscode und zehntausende Vireneinträge in der Datenbank. Da ist den Webspace löschen und rekonstruieren die einzige Möglichkeit. Außer man hat ein gutes Backup was man einfach einspielen kann.

Moin Felix,

da bin ich ganz bei dir!

Das zeigt mal wieder die Wichtigkeit der Backups (Wenn sie denn noch weiterer Gründe benötigt) 😀

Grüße

Jonas

Wenn z.B mein Hoster einen gescheiten Scan gemacht und den Befall erkannt hat, dann weiß ich sehr genau, wo das Problem steckt und kann die Dateien säubern. Hab ich schon selbst und bei Kunden mehrfach erlebt. Es ist ja im Grunde nie das ganze System befallen. Und ich muss in einem solchen Fall natürlich keine 10k Dateien durchsuchen, schon gar nicht manuell 😉

Natürlich ist das Löschen kein Problem, aber Du musst halt alles wieder neu aufsetzen und das ist oft erheblich mehr Aufwand als man denkt.

Wie so oft gibt es keine pauschale, sondern nur individuelle Lösungen und dazu muss man entweder gut bescheid wissen oder einen Profi anheuern.

Die Hoster Scans kann man i.d.R. vergessen – es werden so gut wie nie alle befallenen Dateien erkannt. Daher finde ich die beschriebene Strategie des Neuaufsetzens schon ganz hilfreich und absolut richtig für WordPress Admins, die mit der Thematik noch nicht viel zu tun hatten.

In meiner Anleitung habe ich ein Log Analyse Tool verlinkt. Sich die Access Logs anzuschauen macht auch immer Sinn, um die Einbruchsstelle und Schaddateien zu finden, auf die per POST Request zugegriffen wurde.

Moin moin,

das klingt gut 🙂 Allerdings vermutlich schwierig für Anfänger umzusetzen, da werden schon fortgeschrittene Kenntnisse benötigt.

Grüße

Jonas

Eigentlich ganz schön naiv von mir sich darüber bisher noch keine Gedanken gemacht zu haben. Danke für diese Eingebung 😉 Und natürlich auch danke für die Einleitung, ich habe Sie abgespeichert und morgen geh ich das alles Step by Step durch.

PS: Am besten keinen so unsicheren FTP-Client wie FileZilla verwenden, wo Passwörter in Klartext auf der Festplatte gespeichert werden. Es gibt bessere Alternativen, wie zum Beispiel Cyberduck.

[…] Wie du WordPress in 10 einfachen Schritten von Viren befreist (wp-ninjas.de) […]

Hey Daniel,

mittlerweile bin ich auch auf Cyberduck umgestiegen, danke für den Hinweis 🙂

Grüße

Jonas

Hi Jonas

Gerade mache ich diesen Prozess bei meinen Blogs durch 🙂 Mein Hoster hat mich mehrmals darauf hingewiesen, dass irgendwo auf meinem Webspace ein Virus ist… Hab die jeweiligen Datenbanken gesichert und auf meinem Rechner gesichert – dann WordPress neu aufgespielt, Datenbank wieder eingespielt… Viel Arbeit ist halt das Neueinspielen der ganzen Bilder, etc….

Moin Stefan,

ja das ist ein Aufwand, aber leider führt kein Weg dran vorbei…

Ich wünsche dir viel (virenfreien) Erfolg! 🙂

Grüße

Jonas

danke dir 🙂 ich nutze es eh auch gleichzeitig dazu, da mal meinen Webspace ein wenig aufzuräumen, besonders bezüglich übergroßen Bildern und so….

Na das ist natürlich ein netter Nebeneffekt 🙂

ich habe nach neuaufsetzend von WP die Sicherung der alten Datenbank eingespielt (inkl. neuer mysql-Datenbank für WP). Gibt’s da eventuell Probleme, wenn ich da die alte Datenbank lösche?

Moin Stefan,

wenn du die eine neue Datenbank aufgesetzt, die bisherige dort importiert und WordPress mit der neuen verbunden hast, kannst du die alte natürlich löschen 🙂

neue Datenbank erstellt, WP neu aufgesetzt auf Basis dieser neuen Datenbank und die Sicherung der alten in diese neue eingespielt, ja…

Na dann los 🙂

man hört ja eigentlich nur, dass so’n Datenbank-Umzug extrem kompliziert is…